Apakah Anda menjalankan bisnis melalui halaman website atau aplikasi? Jika YA, maka vulnerability assessment adalah hal yang perlu Anda butuhkan untuk menjaga keamanan website.

Vulnerability assessment (VA) merupakan proses mengidentifikasi kelemahan yang ada pada website dan masuk ke server dan mencari dimana saja titik kelemahan yang bisa saja dimanfaatkan oleh pihak ketiga yang tidak bertanggung jawab.

Anda mungkin sering mendengar situs web yang diubah tampilan hingga datanya dicuri. Nah, salah satu penyebabnya adalah terdapat celah pada server web yang mereka gunakan.

Supaya Anda lebih paham mengenai hal ini, mari kita bahas apa itu vulnerability assessment sekaligus menjelaskan bagaimana cara melakukannya, ayo kita bedah.

Pengertian Vulnerability Assessment?

Apa itu vulnerability assessment? Secara harfiah, vulnerability assessment ini punya 2 kata, yaitu: “vulnerability” dan “assessment”, artinya:

- Vulnerability: Berasal dari bahasa Inggris artinya kerentanan

- Assessment: Artinya penilaian, pengujian atau evaluasi

Kalo kita artikan vulnerability assessment ini adalah sebuah proses pengujian dan mengevaluasi sebuah sistem untuk melihat apakah ada celah dan mengukur tingkat kerentanan celah itu.

Jadi sebuah server perlu dicek apakah memiliki celah atau tidak yang bisa saja dimanfaatkan orang lain untuk mencuri datanya.

Nah, orang yang melakukan vulnerability assessment disebut dengan istilah vulnerability assessor.

Kabar baiknya, kami menyediakan layanan VAPT (vulnerability assessment & Penetration testing) jika sewaktu-waktu Anda membutuhkan layanan dari kami.

Manfaat Vulnerability Assessment

Apa saja manfaat dari melakukan vulnerability assessment ? Banyaknya kasus pencurian data yang bisa dicegah karena melakukan proses vulnerability assessment.

Apabila situs Anda berisi data penting karena menyimpan transaksi penjualan ataupun data informasi lainnya, maka perlu melakukan vulnerability assessment minimal satu kali saja.

Ada 3 alasan penting kenapa Anda harus melakukan vulnerability assessment yaitu:

- Mencegah serangan siber.

- Mematuhi standar keamanan seperti yang dijelaskan dalam ISO 27001, PCI-DSS, atau HIPAA

- Hemat biaya, karena mencegah lebih baik daripada mengobati, jika website Anda sudah diretas maka biayanya akan jauh lebih mahal

Cara Melakukan VA

Untuk mengetahui caranya secara detail berikut adalah panduan langkah demi langkahnya.

1. Tentukan Tujuan

Hal pertama yang wajib dilakukan adalah mengatur tujuan dari pengujian vulnerability assessment ini, Sebab, tanpa perencanaan yang matang, proses testing akan tidak terarah, membuang waktu para tester, dan hasil akhirnya tidak sesuai ekspektasi Anda.

Untuk itu pastikan hal hal berikut ini sebelum melakukan test vulnerability assessment

Apa yang akan diuji?

Pertama tentukan apa saja yang akan diuji, bisa website, bisa server bisa semua infrastruktur IT perusahaan.

Ruang lingkup pengujian

Jika sebuah server apa saja batasannya apakah jaringannya, atau firewallnya ada celah, atau yang lainya.

Jenis informasi yang dimiliki saat testing vulnerability assessment

Black Box Testing

Black box testing adalah pengujian vulnerability assessment ketika penguji tidak memiliki informasi apapun terkait sistem, jadi black box testing ini seperti halnya yang dilakukan hacker yang mencoba mencari celah kebocoran pada sistem karena tidak memiliki informasi apapun kecuali tujuan untuk mencari dimana letak celah yang bisa dibobol.

White Box Testing

White Box Testing adalah jenis pengujian VA yang dilakukan oleh ahli namun dari perusahaan sudah memberikan informasi terkait hal hal yang dibutuhkan oleh para tester, seperti alamat login, port yang aktif dan juga hal hal yang menunjang kebutuhan assessment secara lengkap dan gamblang.

Greybox Testing

Greybox adalah cara pengujian celah keamanan yang dilakukan oleh tester profesional, namun para tester sudah memiliki informasi, namun informasi ini sangat minim dan dokumentasi yang tidak semua diberikan.

2. Pengumpulan Informasi (Reconnaissance)

Tahap kedua adalah tahap pengumpulan informasi, tahap ini sangat penting bagi tester, karena tahap ini dikenal juga sebagai information gathering atau footprinting.

Tujuannya sangat jelas, yaitu untuk mendapatkan data sebanyak banyaknya sebelum tester melakukan vulnerability assessment.

Beberapa Cara Untuk Mendapatkan Informasi

Scanning jaringan

Scanning jaringan adalah usaha untuk mengetahui mana saja port yang terbuka dan mana saja yang tertutup.

Enumerasi

Enumerasi adalah proses untuk mengetahui informasi terkait sistem operasi apa yang digunakan, versi software yang di install, konfigurasi server apa yang dipakai, NginX atau LiteSpeed atau server lain dan masih banyak lagi

Footprinting

Footprinting adalah mengumpulkan informasi yang tersedia di mesin pencari, informasi ini dapat dilakukan dengan cara dorking, atau mencari tahu melalui whois dan DNS enumeration. Data dari footprinting sangat berguna untuk cara uji coba VA.

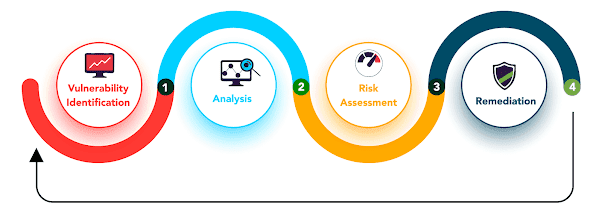

3. Identifikasi Kerentanan

Setelah informasi sudah terkumpul setelah melakukan langkah sebelumnya, langkah selanjutnya adalah mencari celah kerentanan pada sistem yang akan di test. Dalam prosesnya, bisa dilakukan dengan dua metode, yaitu dengan cara manual dan cara otomatis

4. Analisis Risiko

Setiap celah keamanan pada sistem yang sudah berhasil ditemukan oleh tester akan dianalisis lebih lanjut untuk mengetahui tingkat dari celah yang ada. Pembagian level risiko bisa diberi level seperti Low, Medium, High, atau Critical.

Lalu bagaimana dampak apakah dapat menyebabkan peluang kebocoran data, terjadinya down di sistem atau bahkan dapat merugikan secara finansial.

Untuk hasil penilaian yang lebih expert dan dapat dipertanggungjawabkan, tester biasanya menggunakan framework CVSS (Common Vulnerability Scoring System) yang hasilnya bisa menampilkan skor dan deskripsi tingkat risiko.

5. Lakukan Uji Eksploitasi

Tahap ini bisa dilakukan atau tidak namun bisa sangat berguna untuk memvalidasi apakah temuan sudah benar atau belum. Tujuan dari uji coba ini adalah untuk menjamin apakah celah bisa dimanfaatkan peretas atau tidak.

6. Dokumentasikan Hasil

Jika semua test sudah dikerjakan oleh ahlinya, maka harus dibuatkan dokumentasi yang rapi, karena dokumentasi ini bisa menjadi acuan untuk proses perbaikan.

Laporan hasil assessment harus dibuat dokumentasi, berikut ini adalah isi dari dokumentasinya

- Apa saja kerentanan yang sudah ditemukan, detailnya harus lengkap dengan informasi terkait celah yang sudah ditemukan.

- Terdapat penjelasan yang detail terkait resiko yang sudah ditemukan

- Screenshot bukti temuan, lalu log hasil dan hasil exploit dirangkum dalam bentuk gambar dan penjelasan.

- Tester harus merekomendasi apa saja yang akan dilakukan selanjutnya untuk memperbaiki celah yang sudah ditemukan

7. Perbaikan (Remediation)

Tahap terakhir adalah melakukan remediation (perbaikan) dan verification (verifikasi).

Tim IT akan melakukan patching dan memperbaiki celah yang sudah ditemukan sesuai rekomendasi dokumentasi.

Alat Yang Digunakan Untuk Vulnerability Assessment

Beberapa alat yang bisa digunakan oleh tester adalah nessus, OpenVAS, Qualys dan masih banyak lagi.

Nessus

Nessus adalah tools yang bisa digunakan untuk memindai semua tipe kerentanan pada beberapa layer OSI yaitu layer jaringan, layer sistem operasi, dan layer aplikasi.

OpenVAS

OpenVAS adalah tools open-source yang paling sering digunakan oleh para tester untuk melakukan scanning celah keamanan.

Qualys

Qualys adalah tools keamanan siber yang sudah menggunakan teknologi cloud untuk melakukan analisa dan mencari secara otomatis kerentanan yang berada pada beberapa layer OSI.

Analisis manual

Ada juga cara untuk mengetahui celah keamanan pada suatu sistem, yaitu dengan cara mencari tahu secara manual. Berikut ini adalah yang akan dilakukan oleh tester

- Mengecek server apa yang digunakan dan apakah ada celah dari konfigurasi server

- Menguji apakah ada error pada saat pengiriman informasi ke aplikasi

- Uji coba mengakses API untuk mencari tahu apakah akses valid atau tidak

Fokus Identifikasi ini untuk mencari tahu dengan beberapa teknik hacker apakah bisa ditembus atau tidak sistem yang akan diuji coba.

Hal Yang Akan Dicari Tahu

- Mencari tahu dengan teknik hacker untuk mencari tahu kerentanan sistem dengan uji coba SQL Injection, Cross-Site Scripting (XSS), dan Cross-Site Request Forgery (CSRF).

- Mencari tahu lokasi kerentanan pada OS dan patch update yang belum pernah di cari tahu sebelumnya.

- Mencari celah dengan cara weak authentication atau disebut juga karena pembuatan password yang lemah.

- Mencari tahu apakah ada data sensitif yang dapat diakses publik dengan dorking.

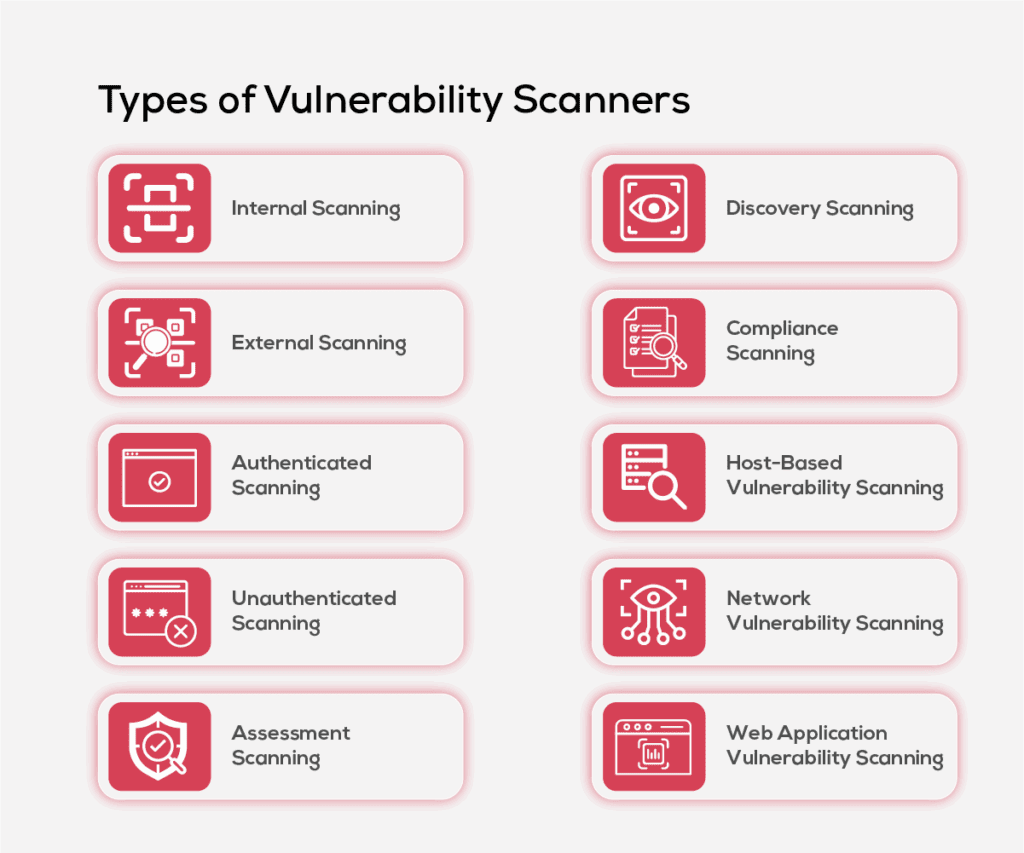

Jenis-Jenis Vulnerability Assessment

Saat pengaplikasian, VA dibedakan menjadi beberapa jenis, agar orang yang ingin belajar tidak bingung dengan perbedaan dari semua tes yang ada.

1. Network-Based Vulnerability Assessment

Seperti namanya, layer jaringan adalah yang paling utama dicari celahnya. Metode ini bekerja dengan cara memindai jaringan pada sistem.

Celah yang dicari antara lain perangkat yang terhubung ke server seperti router, switch, firewall, dan perangkat IoT yang ada pada satu jaringan.

Jenis ini dilakukan untuk mencari apakah ada celah yang tidak terduga pada port jaringan.

Cara pengujian vulnerability assessment terbaru kini mengintegrasikan continuous scanning dan threat intelligence feed untuk mendeteksi celah keamanan dengan dinamis dan bisa menemukan zero-day vulnerabilities, tanpa harus menunggu jadwal pemindaian berikutnya.

2. Host-Based

Host based vulnerability assessment test ini akan memeriksa celah yang ada pada sistem perangkat tertentu. Cara adalah mencari celah secara langsung pada target dan jika menemukan celah pada sistem server maka akan dilaporkan.

Cara pengaplikasian pertama tama dengan mengecek sistem operasi yang digunakan memakai versi berapa dan mencari tahu apakah sudah diperbarui atau belum

Tester VA biasanya memasang alat scanning langsung pada host yang di test, selanjutnya memantau apakah ada celah ketika host digunakan atau tidak.

3. Wireless Network

Wireless Network Vulnerability Assessment adalah metode mencari tahu celah keamanan yang fokus pada jaringan wireless, contoh dari jaringan wireless adalah sinyal, wify, sensor IoT dan masih banyak lagi. Tujua dari test ini adalah mencari tahu apakah enkripsi wireless sudah bagus atau masih ada celah, sering kita tahu jaringan wireless ada beberapa jenis yaitu WPA2 dan WPA3. Test ini mencari tahu apakah jaringan wireless bisa diretas atau tidak dengan teknisi sniffing. Selanjutnya tester akan mencari tahu apakah jaringan sudah sesuai standar keamanan atau belum.

4. Application-Based Vulnerability Assessment

Application Based adalah metode yang sering digunakan oleh tester VA untuk mengetahui apakah ada celah pada aplikasi baik dari aplikasi berbasis web atau aplikasi yang berbasis mobile, dalam pengaplikasianya tester akan melakukan serangan SQL Injection atau Cross-Site Scripting (XSS) untuk segera mendapatkan celah, Tujuan dari tes ini adalah menguji coba aplikasi apakah aman dari serangan siber yang umum terjadi seperti pada daftar OWASP.

5. Database Vulnerability Assessment

Seperti namanya, jenis uji test VA ini akan mengevaluasi bagaimana keamanan database pada sistem, test ini berfungsi untuk mencegah peretas mengambil data login pada database. Proses dari tes ini adalah tester akan memeriksa susunan kode pada database apakah create update delete sudah betul dengan aplikasi. Menguji coba beberapa query yang bisa disalahgunakan untuk SQL injection.

6. Cloud Vulnerability Assessment

Nah selanjutnya cloud VA adalah test yang dilakukan untuk mencari tahu apakah ada celah keamanan pada konfigurasi layanan cloud yang disewa atau tidak, beberapa penyedia cloud seperti Wowrack, AWS, Microsoft Azure dan Google Cloud tentu memiliki keamanan tingkat tinggi, namun soal konfigurasi tingkat aplikasi tentu bisa saja memiliki celah.

Pengaplikasian test VA ini akan dilakukan pada setting bucket storage, VPS dan API pada sistem karena jika ada kebocoran pada public cloud, bisa menyebabkan pencurian data besar besaran.

7. Compliance-Based Vulnerability Assessment

Compliance based VA adalah test yang dibutuhkan oleh pemilik bisnis agar perusahanya bisa mendapatkan verifikasi dari penyedia kepatuhan contohnya ISO 27001, PCI DSS, HIPAA dan GDPR.

Penyedia layanan VA di Indonesia

Salah satu perusahaan keamanan siber yang sudah memiliki banyak sertifikasi di Indonesia adalah Wowrack, Dengan pengalaman lebih dari 20 tahun Wowrack sudah memiliki berbagai sertifikasi keamanan siber seperti CEH, ISO 27001, OSCP, eWPTX, OSWE, CAP dan masih banyak lagi.

Layanan yang kami sediakan juga sangat banyak, antara lain

- Managed firewall

- DDoS protection

- Jasa vulnerability assessment,

- Layanan SOC

- Konsultan sekaligus Jasa pentest

- Layanan incident response.

Jika Anda ingin mengetahui informasi terkait layanan kami lainya, Anda bisa menghubungi kami melalui box dibawah ini

Kesimpulan

Jadi, apa itu Vulnerability Assessment? Vulnerability Assessment merupakan proses identifikasi sistem keamanan sebuah web, aplikasi, jaringan dan server yang dilakukan agar pemilik sistem mengetahui apakah memiliki celah yang bisa menjadi serangan siber atau tidak.

Proses Vulnerability Assessment ini perlu dilakukan secara rutin setiap 6 bulan sekali minimal. Ini penting dilakukan, bertujuan untuk menjaga web dan aplikasi serta jaringan yang digunakan tetap aman dan terjaga dari tindak kejahatan ciber.